发布时间

2023-10-19

发布时间

2023-10-19

次浏览

次浏览

1、路由器的访问控制列表是什么样的?

通常一个规则是由多条访问控制列表组成,一条访问控制列表也叫做一个表项。一个表项由对象( object )、行为( action )、选型( option )这 3 个元素组成。

举个栗子:思科标准访问控制列表,表项只允许源 IP 地址作为对象,而行为是在允许( permit )和拒绝( deny )之间二选一。当满足条件时,也就是触发对象时,选项可以指定 “ 记录日志 ” 或 “ 表项有效时间 ” 等操作。如果使用了有效时间选项,就可以设置一个只有公司上班时间为对象的表项。

扩展访问控制列表,对象就不仅仅是 IP 地址,还可以是 IP 协议号、源 IP 地址、目的 IP 地址、ToS 数据域、ICMP 类型、ICMP 消息、源 TCP/UDP 端口号、目的 TCP/UDP 端口号、TCP 会话是否已经建立等。

举个栗子:允许 IP地址是 10.1.1.2 的客户端向 IP 地址是 172.16.1.1 的服务器进行 Telnet 连接,Telnet 的 TCP 端口是 23 ,访问控制列表如下:

access-list 101 permit tcp host 10.1.1.2 host 172.16.1.1 eq telnet

2、防火墙的安全策略是什么样的?

对比路由器的访问控制列表,防火墙的安全策略最大的不同点是对象,防火墙以区域作为对象,还可以以应用程序名称和用户名称等信息作为对象。

举个栗子:在上图的安全策略中,192.168.2.1 从信任区域向不信任区域的 80 端口通信时,防火墙首先执行第 1 条安全策略,发现源地址不匹配,不执行 Allow 。接着执行第 2 条安全策略,发现地址和端口匹配,执行 Deny ,也就是拒绝通信。防火墙的安全策略从上往下依次执行的行为,也叫做安全策略查找( policy lookup )。

Any 表示任何值都与策略匹配。如果是安全策略中,出现未定义的通信,比如从信任区到 DMZ 区域的通信,防火墙默认执行拒绝,这个策略叫做 “ 默认拒绝 ”( implicit deny )。

如果需要在防火墙没有匹配的情况下,执行 Allow ,可以在安全策略的最后一行设置对象为 Any ,行为为 Allow 的策略。

当然,防火墙的安全策略是会有上限,上限由产品规格决定。而且当表项越多时,设备性能也会随之下降。

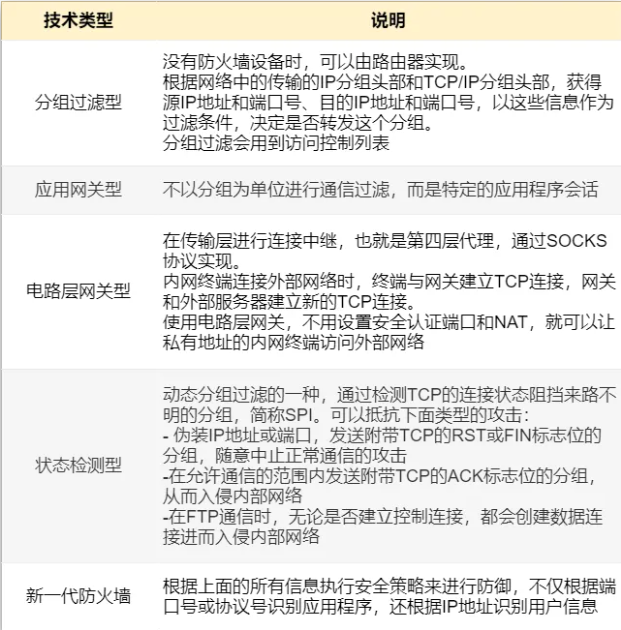

3、防火墙有哪些技术类型?

4、什么是代理服务器?

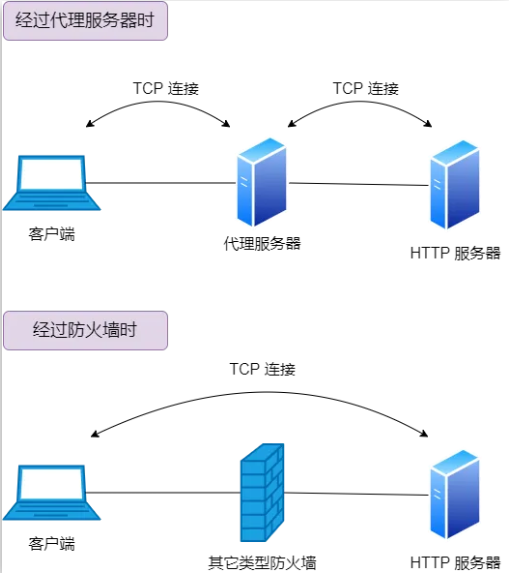

代理服务器是应用网关防火墙的一种。假设客户端和 HTTP 服务器通信时, 客户端发送请求报文时,代理服务器会替代客户端向 HTTP 服务器发送请求;HTTP 服务器回复响应报文时,代理服务器会代替 HTTP 服务器向客户端回复。对于客户端来说,代理服务器就是 HTTP 服务器。客户端和代理服务器、代理服务器和 HTTP 服务器分别建立两个会话。

从客户端收到的请求报文、从服务器收到响应报文,代理服务器都会在应用层进行检查,如果有异常就放弃通信或发送出错信息。

由于代理服务器是会话的起点,对互联网的服务器来说,是看不到客户端的 IP 地址。

报文过滤防火墙是以 IP 或 TCP/UDP 为对象,判断是否允许通信。而应用网关防火墙是以应用程序为对象,也就是将 FTP 、HTTP 、Telnet 、DNS 等为对象进行判断。

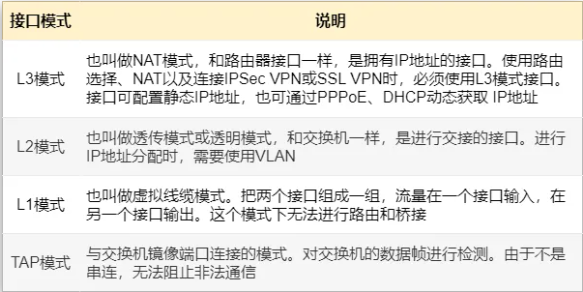

5、防火墙有哪些接口模式?

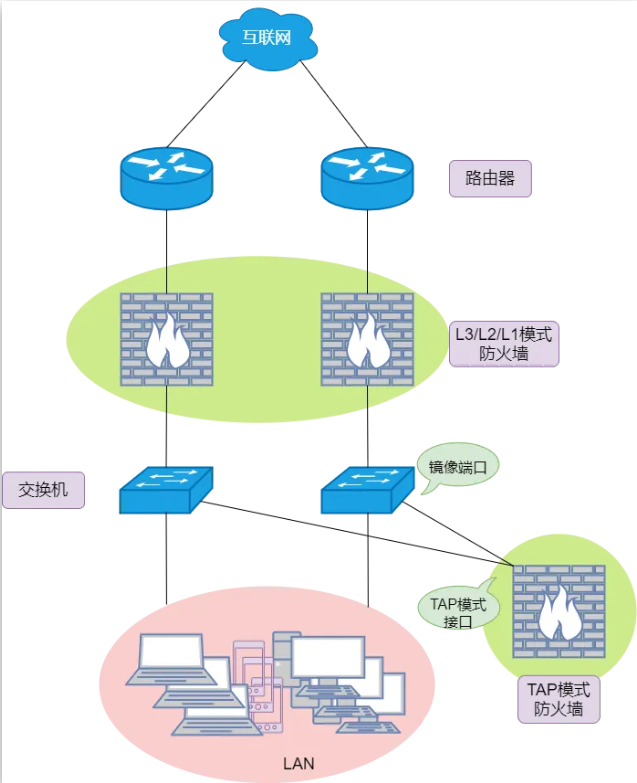

防火墙有四种接口模式,分别是 L3 模式、L2 模式、L1 模式和 TAP 模式。

L1 ~ L3 模式是将防火墙进行串连,TAP 模式是防火墙进行旁挂。

6、防火墙能防范哪些威胁?

防火墙能够防范的威胁如下:

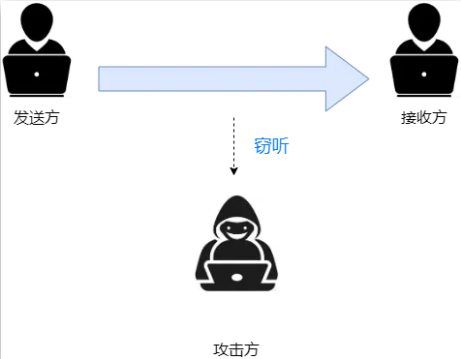

窃听:通过窃听网络数据获取银行卡号、密码等重要信息

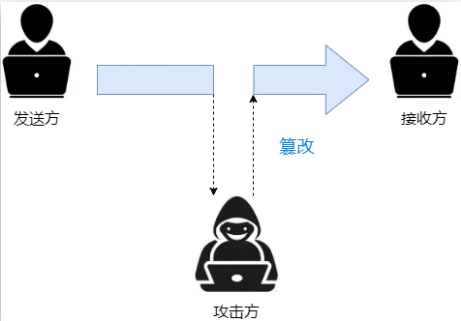

篡改:将网站主页、邮件等通信内容恶意修改

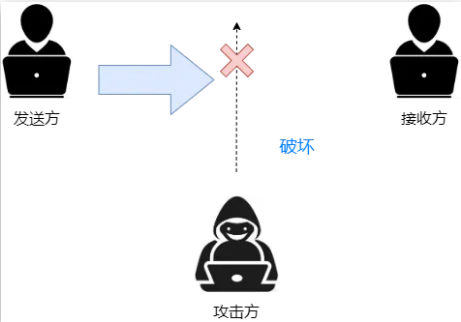

破坏:通过电脑病毒或DoS攻击等破坏系统的正常工作

冒充:冒充他人发送邮件,对接收方进行钓鱼、诈骗等行为

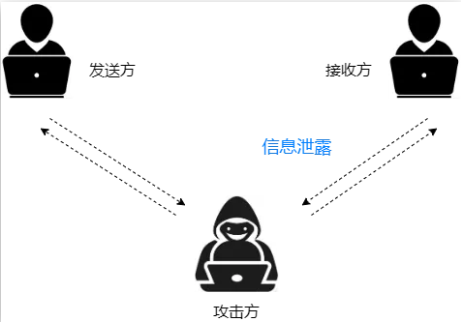

信息泄露:电脑或服务器上的重要信息或文档泄露

攻击跳板:作为病毒部署或DoS攻击的跳板

垃圾邮件:以营利为目的发送大量邮件

7、有哪些人会威胁安全?

黑客( hacker ):是指精通计算机技术的人,并非特指网络攻击者。

破解者( cracker ):对网络进行非法访问、窃听信息、篡改等行为的人。

攻击者( attacker ):使用 DoS 等攻击系统,以造成系统宕机为目的的人。

妨碍者:发送大量垃圾邮件、在论坛粘贴大量广告、发布大量无意义信息的人。

普通用户:尽管不会主动攻击,但在病毒、蠕虫等感染电脑后,成为威胁网络安全的对象。

僵尸( bot ):作为攻击跳板的终端,被植入具有攻击程序的病毒,遭受感染的终端叫做僵尸,由大量僵尸程序组成的网络叫做僵尸网络。

8、防火墙有哪些功能?

防火墙常见的功能有:会话管理、报文结构解析、安全区域、安全策略、NAT 、VPN 、DoS 防御、报文攻击防御、内容扫描、监控和报告、报文抓包。

9、什么是会话?

会话是两个终端系统之间的逻辑连接,从开始到结束的通信过程。

在TCP中,客户端和服务器通信,使用 3 次握手建立 1 个 TCP 连接,客户端发送请求( request ),服务器进行回应( response ),直至结束的过程就是进行了 1 个会话通信。

在UDP中,客户端和服务器的源端口和目的端口一致,之后的一系列通信都叫做会话。

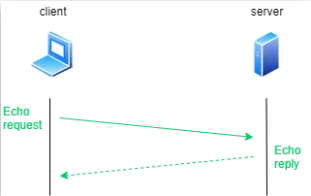

在ICMP中,Echo request 和对应的 Echo reply 组成 1 个会话。

数据流是一组有序,有起点和终点的数据序列。一个会话有两个数据流( flow ):一个是 “ 客户端到服务器 ”( client to server ),另一个是 “ 服务器到客户端 ”( server to client )。

10、什么是 TCP 连接管理?

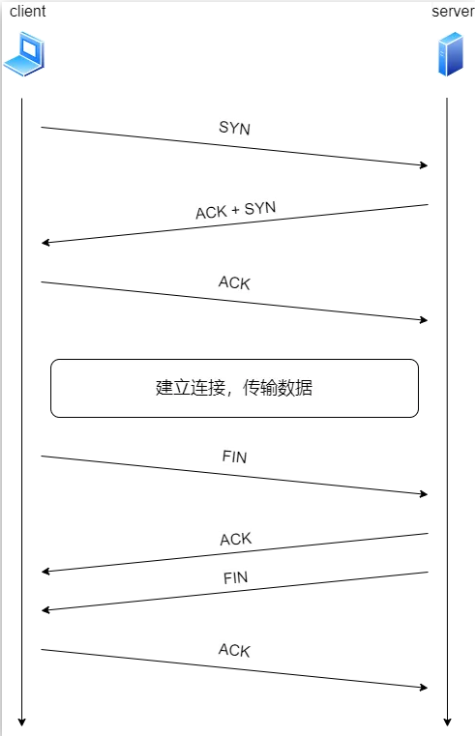

在数据通信前,客户端发送一个 SYN 包作为建立连接的请求。如果服务器发来回应,则认为可以开始数据通信。如果未收到服务器的回应,就不会进行数据通信。在通信结束时,会使用FIN 包进行断开连接的处理。

SYN 包和 FIN 包是通过 TCP 头部的控制字段来管理 TCP 连接。一个连接的建立与断开,正常过程至少需要来回发送 7 个包才能完成。建立一个 TCP 连接需要发送 3 个包,这个过程叫作三次握手。断开一个 TCP 连接需要发送 4 个包,这个过程也称作四次挥手。创建一个 TCP 连接,会产生一个 32 位随机序列号,因为每一个新的连接使用一个新的随机序列号。

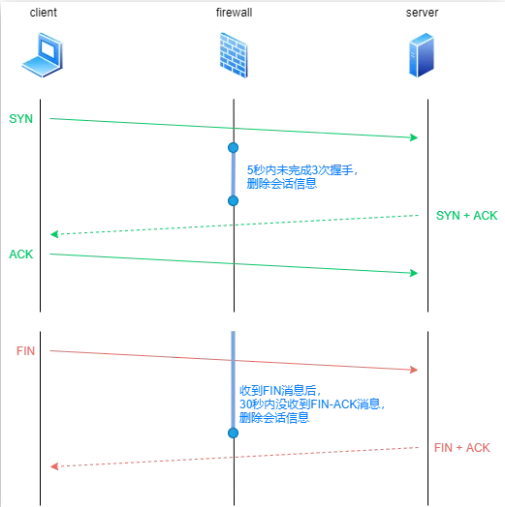

SYN 检查

TCP 会话开始时,客户端会发送一个 SYN 消息。如果没有会话信息,或尚未建立会话,即非 SYN 消息的 TCP 数据段到达防火墙,防火墙会当做非法消息而丢弃。

ACK 检查

通过对 SYN-ACK 的 ACK 消息检查,确认进行中的 3 次握手是否是非法尝试,防范 SYN Flood 攻击。

重复数据段检查

防火墙收到重复数据段,也就是序列号相同的 TCP 数据段,可以选择接收或者丢弃。

窗口检查

防火墙可以检测 TCP 头部的序列号和滑动窗口大小,拦截超过滑动窗口容量数据的序列号。

数据段重组

防火墙可以验证 TCP 数据段序列号是否完整。

11、防火墙如何建立会话?

a.防火墙收到报文后,首先检查会话表,确认是否有相同的会话。如果有相同会话,那么会禁止会话建立,确保会话都是唯一的。

b.如果是不同会话,那么检查报文,通常是查看路由表或 MAC 地址表来确定转发路径。如果可以转发,就确定对应的转发出接口和目的网段。如果不能转发,就丢弃这个数据。

c.报文检查目的地址是否需要进行 NAT 。如果需要,就先完成 NAT ,然后转发到相应出接口和目的网段。

d.对报文和目的信息进行安全策略检查,源信息是源接口、源区域和源地址,目的信息是目的接口、目的区域和目的地址。如果有匹配的安全策略,就根据策略进行处理,允许通信就进行转发,拒绝通信就进行丢弃。如果没有匹配的安全策略,就根据默认拒绝的策略丢弃数据。

e.当报文被允许通信时,防火墙的会话表中就会生成相应的会话信息。

12、什么是会话生存时间?

自动生成的会话表信息,是有一定的生存时间。会话建立后,一段时间内一直没有进行通信,防火墙会删除生存时间到期的会话表项。如果长期保留会话表项,这些会话信息可能会被恶意攻击。同时,会话表是会占用防火墙资源,防火墙的会话表项的数量也是有限的,长期保留闲置的会话,会影响新会话的生成。

会话时间可以根据协议的不同,分别进行设置。

TCP 的话,会话的超时时间通常是 30 分钟到 1 小时,UDP 是 30 秒。比如,Telnet 连接在防火墙上建立会话后,如果在 1 个小时内没有任何数据通信,防火墙会自动删除这个会话表项。客户端无法再次使用这个 Telnet 会话了。

13、会话如何正常终止?

客户端完成数据传输后,发送FIN 消息,即使用 FIN 标志位的 TCP 数据段。

服务器收到 FIN 消息后,在回复消息中,使用 FIN 和 ACK 标志位,并将 ACK 编号设置为“接收的 Seq 编号 + 1 ” 。

客户端相同处理方式,在回复消息中,使用 ACK 标志位,并将 ACK 编号设置为“接收的 Seq 编号 + 1 ” 。

如果客户端或服务器在连接过程发生故障,只有一方是侦听状态,这叫做半侦听或半关闭。如果通信恢复,接收到故障前的数据段,那么会回复 RST 消息,强制终止 TCP 连接。

当防火墙收到 FIN 或 RST 消息时,会启动一个 30 秒的定时器。即使 FIN → FIN-ACK → ACK 的终止过程没完成,防火墙也会强制删除会话表项。

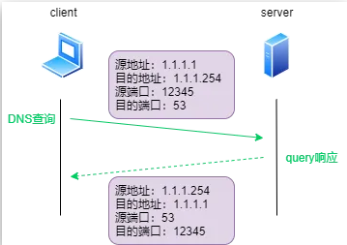

14、什么是 UDP 数据流?

UDP 不需要像 TCP 一样 3 次握手,客户端和服务器直接使用应用程序的 UDP 数据进行交互。

UDP 数据流是指源 IP 地址、源端口号、目的 IP 地址和目的端口号这 4 个参数都相同的一系列 UDP 数据。

DNS 和 SNMP 这类应用程序,只需要 1 个 UDP 数据,就能构成 1 个数据流。

音频和视频使用的 RTP ,就需要多个 UDP 数据,来构成 1 个数据流。

15、没有端口号的协议如何生成会话?

像 ICMP 这类没有端口号的协议,是直接根据 IP 头部的协议号来生成会话。

防火墙通过识别 ICMP 不同的请求消息和对应的响应消息,来判断这些消息序列是否属于同一个会话。

16、两台防火墙,如何管理会话?

通常两台防火墙会使用主备方式的冗余结构,对主防火墙和备防火墙的会话信息进行同步。主防火墙负责建立用户通信的会话,并把会话信息记录到会话表中,同时将信息转发到备防火墙。

17、会话管理有什么防御功能?

防火墙可以通过限制会话数量,能够防范 DoS 攻击,还能控制防火墙的负载,提高防火墙的性能。

防火墙可以以 TCP SYN 、UDP 、ICMP 等协议为单位,通过指定源与目的的组合方式,来限制这类会话的数目。

18、如何防范非法报文?

为了防止非法报文的流入和流出,防火墙会对报文的头部和数据进行解析。常见的有:IP 头部解析、TCP 头部解析、UDP 头部解析。

IP 头部解析

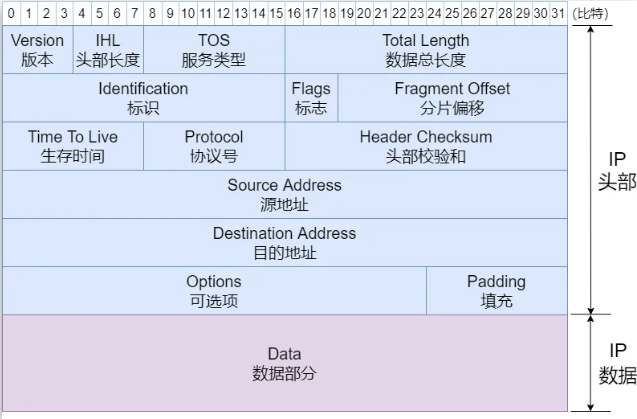

数据帧和 IPv4 头部的解析内容如下:

以太网类型与 IP 版本:以太网数据帧头部的类型字段为 0x0800 时表示 IPv4 ,同时 IPv4 头部的版本也是 4 。类型字段为 0x86DD 时表示 IPv6 ,IP 头部的版本也是 6 。

IP 头部:确认数据是否完整,并检查报文长度与实际长度是否一致。

IP 协议号、TTL :检查字段值,如果值为 0 就丢弃报文。

源地址、目的地址:确认是否存在 LAND attack 。

数据总长度:确认是否存在 ping of death 攻击。

标志位、分片偏移:丢弃无法进行分片的报文。

可选项:丢弃无用可选项的报文。

TCP 头部解析

TCP 头部的解析内容如下:

TCP 头部:确认各个字段是否完整、是否有被中途截断。

数据偏移:确认数据偏移字段的值是否是 5 以下,TCP 头部长度最小是 5 字符 = 20 字节。

校验和:确认校验和是否错误。

端口号:确认源端口号和目的端口号是否为 0 。

控制位:检查 SYN 、ACK 等字段是否存在组合不正确的情况。

UDP 头部解析

UDP 头部的解析内容如下:

UDP 头部:确认各个字段是否完整、是否有被中途截断。

校验和:确认校验和是否错误。

19、什么是安全区域?

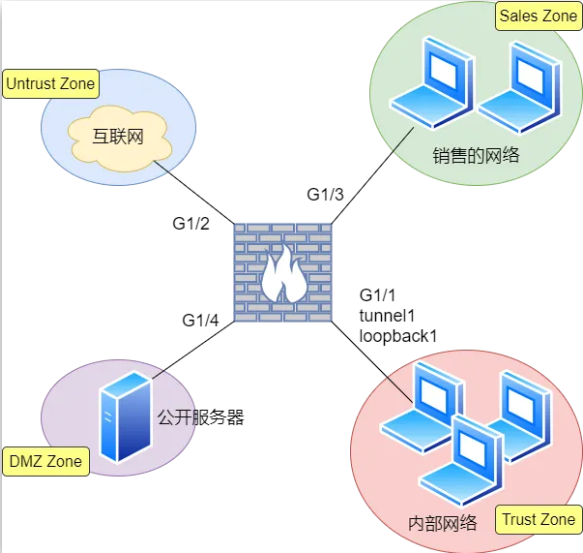

防火墙有安全区域( Security Zone ,简称区域)的概念。防火墙的物理接口和逻辑接口会分配到不同的区域中,也就是将防火墙的网段分别划分到不同的区域中。一个网络接口只能属于一个区域。

在同一个区域内,可以自由进行通信,但是跨区域通信,必须符合安全策略才行。当然,防火墙也可以设置安全策略,根据源或目的地址等条件,判断在同一区域内能否允许通信。

信任区域( Trust Zone ),也叫做内部区域,所属接口是 G1/1 、tunnel1 、Loopback1 ,是指公司内部网络区域,表示可以信赖的区域。通常区域内是可以自由通信。

不信任区域( Untrust Zone ),也叫做外部区域,所属接口是 G1/2 ,是指公司外部网络区域,比如互联网。与信任区域相对,是不可信任的区域,通常只会拦截通信,不允许所有通信。也可以设置安全策略,允许从信任区域到不信任区域的通信。

DMZ 区域( DeMilitarized Zone ),所属接口是 G1/4 ,是对外公开的服务器使用的区域,与信任区域是分开的。

为了防止攻击,从外部网络访问内部网络的通信会被防火墙拦截,但是内部网络中有对外公开的服务器,比如 Web 服务器,对于 Web 请求就不能一刀切的拦截。但如果把服务器放在内部网络中,一旦从外部网络恶意入侵,就会导致内网的重要数据泄露。因此,我们把需要对外公开的服务器放在 DMZ 中,这样即使服务器遭到入侵,DMZ 区域也无法直接访问内部网络。

自定义区域( Custom Zone),这里说的是上图 Sales Zone ,所属接口是 G1/3 ,只有销售部门员工才能访问的区域,是人为划分和定义的自定义区域。当然,也能根据具体内容、安全策略描述和管理目的自定义其它区域。

20、什么是安全策略?

防火墙的主要功能是访问控制,也就是判断特定源和特定目的之间是否允许进行特定的通信。访问控制是通过规则来实现,每一条规则都指定了源、目的和通信内容等信息。这些访问控制规则的集合,在路由器中,叫做访问控制列表,而在防火墙中,叫做安全策略或安全规则。

7*24小时服务热线:

(027)-87733188

7*24小时服务热线:

(027)-87733188